F6: Threat Intelligence

Участвуя в расследованиях киберпреступлений с 2003 года, F6 сформировали базу данных о злоумышленниках и высокотехнологичную систему слежения за ними. Наши эксперты узнают о будущих атаках на этапе подготовки инфраструктуры и заранее предупреждают клиентов F6 Threat Intelligence.

За счет широкого функционала и уникальной базы данных киберразведки решение Threat Intelligence на платформе Unified Risc Platform позволяет максимально повысить эффективность защиты.

Используемые компоненты

Графовый анализ

Исследование угроз при помощи интуитивно понятного интерфейса. Система графового анализа позволяет моментально проследить связи между злоумышленниками, их инфраструктурой и инструментами, а также одним кликом получить доступ к детализированной информации.

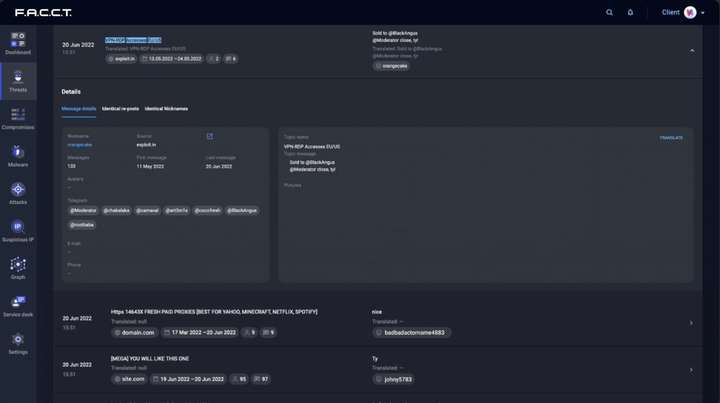

Данные из Darkweb

Использование самой обширной базы данных Darkweb среди всех компаний в области кибербезопасности за счет Unified Risk Platform. Доступ к данным киберразведки, обнаружение нелегальной активности в сети и отслеживание упоминаний организации в андеграунде благодаря решению Threat Intelligence. Создание правил для получения оповещений об опубликованных сообщениях на интересующие темы.

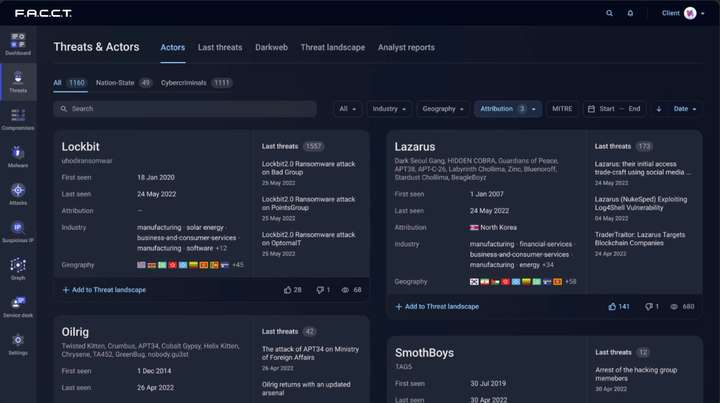

Атрибуция злоумышленников

Возможность быстро составить представление о поведении злоумышленников, узнать, какие методы и какую инфраструктуру они используют в своих атаках, а также получить информацию об их активности в формате матрицы MITRE ATT&CK. Unified Risk Platform отслеживает и фиксирует действия атакующих в реальном времени, а F.A.C.C.T. Threat Intelligence предоставляет пользователям быстрый и удобный доступ к этим данным.

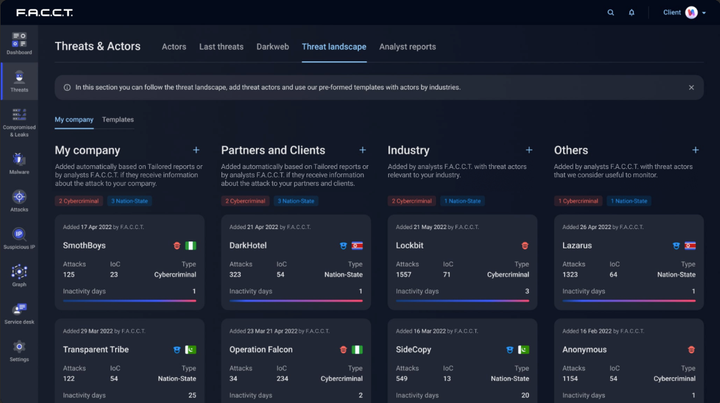

Ландшафт угроз

Простое и удобное отслеживание действий злоумышленников в виде матрицы «Ландшафта угроз». Мониторинг информации о тех, кто атакует компанию, партнеров, клиентов или отрасль. Он персонализирован для каждого клиента, с его помощью в несколько кликов можно получить всю необходимую информацию о тех, кто атакует вашу компанию и партнеров, вашу отрасль или чья активность представляет интерес.

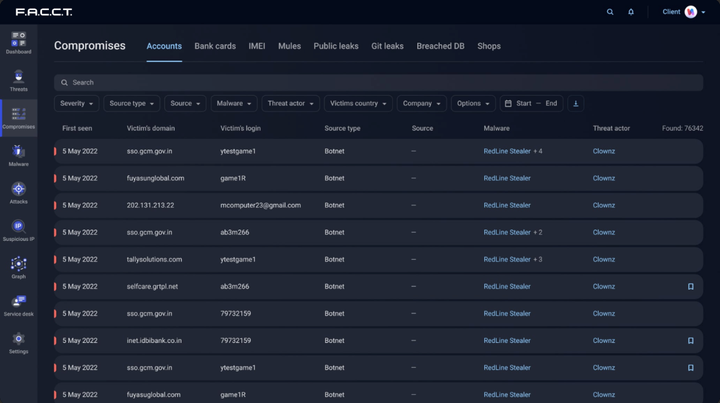

Утечки данных

Обнаружение скомпрометированных учетных данных (включая личные аккаунты VIP-персон, банковские карты, утекшие базы данных) до того, как атакующие используют их для проведения атак или нанесения финансового ущерба. Создание оповещений об обнаружении релевантных для организации скомпрометированных данных при помощи системы Threat Intelligence.

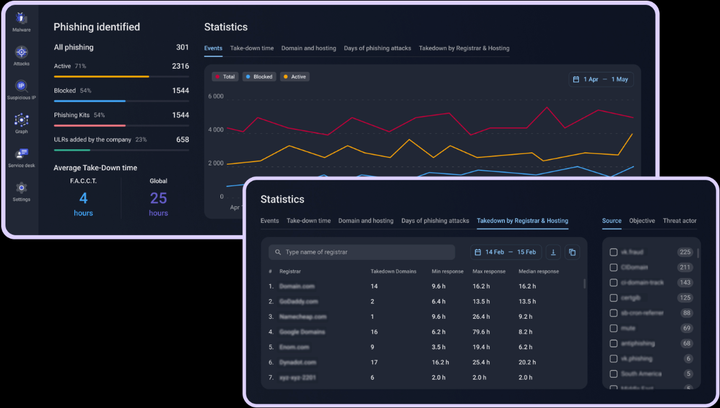

Фишинг

Автоматическое обнаружение и блокировка вредоносных сайтов для защиты брендов и клиентов организации за счет настройки Unified Risk Platform через F6 Threat Intelligence. Рекордно быстрая блокировка фишинговых сайтов и сведение к минимуму причиненного организации ущерба благодаря отлаженным рабочим процессам центра реагирования на инциденты F6 (CERT-GIB).

Экспойты

Детонация подозрительных файлов через Unified Risk Platform или передача их команде F6 по реверс-инжинирингу для исследования при помощи Threat Intelligence. Просмотр на дашборде результатов углубленного анализа тех уязвимостей, которые стали мишенью конкретных злоумышленников и ВПО, для выделения приоритетных задач по устранению слабых звеньев в системе защиты.

Интеграции

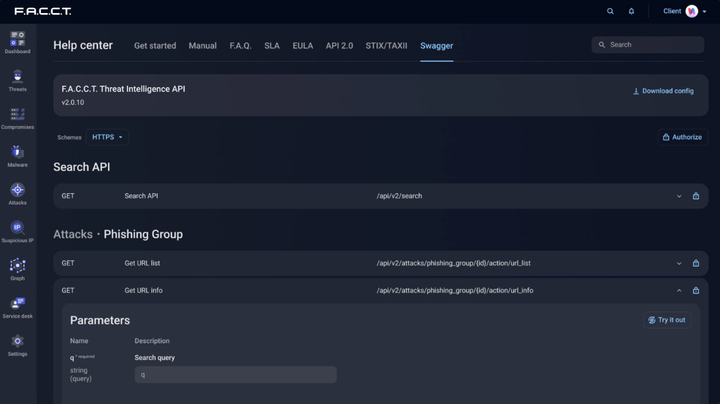

Повышение эффективности существующей экосистемы информационной безопасности за счет готовой интеграции Unified Risk Platform с популярными SIEM-, SOAR- и TIP-решениями, а также передача данных в любые элементы экосистемы через API с поддержкой STIX и TAXII.

Компания «СИБ» имеет многолетний опыт сотрудничества с F6. Свяжитесь с нами, если вам нужна консультация по продукту.

Предупреждайте угрозы с F6 Threat Intelligence

Источники данных

- Human intelligence — многолетняя практика реагирования на инциденты и расследования сложных киберпреступлений, мониторинг закрытых сообществ.

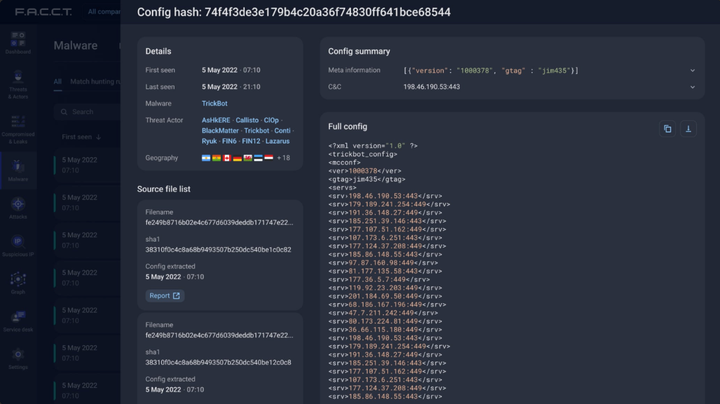

- Malware intelligence — сетевые датчики и песочницы, распределенная сеть мониторинга и ловушек HoneyNet, Sinkhole, спам‑ловушки.

- Data intelligence — исследования C&C‑серверов, системы «автозалива», кардшопы, системы проверки скомпрометированных данных, точки сбора фишинговых страниц.

- Открытые источники — обмен фишинговыми ссылками, общедоступные песочницы, новости, блоги и отчеты, социальные сети, прокси- и VPN-сервисы.

Технологии

- Запатентованные алгоритмы и применение машинного обучения для оперативной корреляции данных.

- Собственная технология обнаружения фишинга и извлечения фишинг-китов.

- Более 50 сенсоров на уровне интернет провайдеров (ISP) и распределенная система ловушек HoneyNet.

- Движок обнаружения вредоносной активности с использованием машинного обучения.

- Автоматическое извлечение конфигурационных файлов вредоносных программ.

- Система поиска и извлечения скомпрометированных данных Fingerprinting Интернет

Использование

- Не требует установки

- Веб интерфейс с детальными отчетами по угрозам

- Поддержка STIX/TAXII/API для интеграции с существующими решениями информационной безопасности

- Выделенный персональный аналитик (RFI)

- Ежемесячные сводки и годовые отчеты

Команда

- Уникальные возможности лучших аналитиков, сконцентрированных на решении вашего запроса

- 15-летняя практика реагирования на инциденты и расследований киберпреступлений

- Более 200 экспертов в России, на Ближнем Востоке, в Северной и Южной Америке, Азии

- Круглосуточный центр реагирования CERT-GIB для оперативного решения срочных инцидентов

Партнеры

- Интеграция с Threat Intelligence платформами:

- Anomali

- EclecticIQ

- ThreatConnect

- ThreatQuotient

- SIEM системами:

- qRadar

- ArcSight

- MaxPatrol

- Официальный партнер международных агентств по противодействию киберпреступности:

- Interpol

- Europol

- IMPACT

- Аккредитованный член международных ассоциаций:

- FIRST

- Trusted Introducer